امنسازی سیستمهای SCADA در اتوماسیون صنعتی

- 〡

- 〡 by WUPAMBO

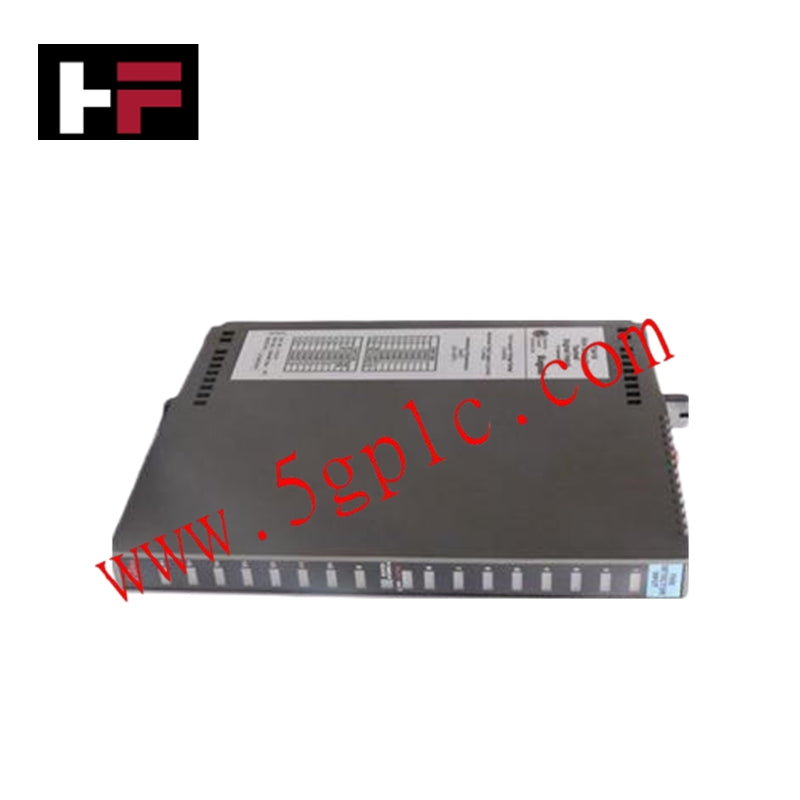

حفاظت محیطی برای تجهیزات SCADA

دستگاههای SCADA باید در برابر گرد و غبار، رطوبت و عوامل خورنده مقاوم باشند. استفاده از محفظههایی با درجه حفاظت IP66 (EN 60529) یا NEMA نوع 4 توصیه میشود. اگر نیازهای خنککنندگی اجازه استفاده از چنین محفظههایی را ندهد، باید تدابیر حفاظتی جایگزین به کار گرفته شود. در عمل، نصب نامناسب اغلب باعث کاهش یکپارچگی محفظه شده و منجر به خرابی میشود.

ایمنی در برابر آتش در اتاقهای کنترل

اتاقهای کنترل باید از سیستمهای اطفای حریق با عامل خشک یا سیستمهای اسپرینکلر پیشعملکرد دو قفلشده استفاده کنند. این سیستمها خطر آسیب تصادفی ناشی از آب را کاهش میدهند. بسیاری از تأسیسات هنوز به سیستمهای قدیمی اسپرینکلر آبی متکی هستند که میتوانند به تجهیزات حساس الکترونیکی بیشتر از خود آتش آسیب برسانند.

دفاع در برابر تهدیدات الکترونیکی

سیستمهای SCADA در معرض خطراتی مانند نوسانات ولتاژ، تداخل فرکانس رادیویی (RF)، پالس الکترومغناطیسی (EMP) و اختلاف پتانسیل زمین قرار دارند.

-

نصب حفاظت در برابر نوسانات ولتاژ گذرا (TVSS) مطابق با استانداردهای ANSI C62.34 و IEEE 1100.

-

استفاده از کابلهای فیبر نوری برای ارتباط بین تأسیسات به منظور کاهش خطرات نوسانات و شنود.

-

اجرای روشهای یکپارچه زمینکردن برای ادغام سیستمهای برق، صاعقه و مرجع سیگنال.

حفاظت در برابر تداخل فرکانس رادیویی

مواقع صنعتی اغلب سیگنالهای RF قوی تولید میکنند. استفاده از سیمکشی جفت به هم تابیده محافظتشده، لولههای فلزی و محفظههای دارای واشر ضد تداخل RF به کاهش تداخل کمک میکند. علاوه بر این، اتاقهای کنترل محافظتشده در برابر تداخل RF در تأسیسات با امنیت بالا به طور فزایندهای به کار گرفته میشوند.

استراتژیهای حفاظت در برابر EMP

رویدادهای پالس الکترومغناطیسی (EMP) میتوانند اجزای SCADA بدون محافظ را از کار بیندازند. بهترین روشها شامل موارد زیر است:

-

قرار دادن تجهیزات در داخل محفظههای محافظتشده در برابر HEMP.

-

استفاده از اصول موجبر زیر قطع برای نفوذهای فیبر نوری و پنوماتیک.

-

اطمینان از اینکه مواد محافظ حداقل کاهش ۱۰۰ دسیبل را فراهم میکنند.

اقدامات امنیت فیزیکی

سختافزار SCADA باید در مناطق امن با محفظههای مقاوم در برابر دستکاری قرار گیرد.

-

جعبههای اتصال و لولهها باید قفل و مهر و موم شوند.

-

کلیدهای ضد دستکاری باید سیستمهای امنیتی را از دسترسی غیرمجاز مطلع کنند.

-

پرسنل امنیتی باید برای شناسایی تهدیدات نوظهوری مانند سلاحهای RF قابل حمل آموزش ببینند.

امنسازی شبکههای ارتباطی

اتصالات شبکه سیستمهای SCADA را در معرض هک، شنود، رهگیری دادهها و حملات انکار سرویس قرار میدهند.

-

تا حد امکان از اتصالات خارجی اجتناب کنید.

-

در صورت اجتنابناپذیر بودن، از رمزگذاری دادهها، رسانه فیبر نوری و طراحی ترافیک یکطرفه استفاده کنید.

-

اتصالات فروشنده باید زمانی که استفاده نمیشوند، به صورت فیزیکی قطع باشند.

مدیریت نرمافزار و مستندسازی

یک سیستم مدیریت و مستندسازی نرمافزار (SMDS) کنترل بر برنامههای SCADA را تضمین میکند. این سیستم موارد زیر را فراهم میآورد:

-

ذخیرهسازی متمرکز فایلهای پیکربندی.

-

ردیابی فعالیت کاربران و مدیریت تغییرات.

-

بازیابی سریع پس از رویدادهای فاجعهبار.

این کار از تعارض نسخهها و تغییرات غیرمجاز که در سیستمهای کنترل پیچیده رایج است، جلوگیری میکند.

سناریوهای کاربردی

-

نیروگاهها: ارتباط فیبر نوری خطاهای ناشی از نوسانات گذرا در پستهای برق را کاهش میدهد.

-

تأسیسات شیمیایی: محافظت در برابر EMP عملکرد مداوم در حوادث خطرناک را تضمین میکند.

-

تأسیسات نظامی: سیستمهای SMDS مسئولیتپذیری و مقاومت در برابر خرابکاری سایبری را فراهم میکنند.

دیدگاه نویسنده

آینده امنیت SCADA در یکپارچگی نهفته است—ترکیب تدابیر حفاظتی فیزیکی، محافظت الکترونیکی و امنیت سایبری پیشرفته. اغلب تأسیسات این حوزهها را جداگانه مینگرند و در نتیجه شکافهای قابل بهرهبرداری ایجاد میشود. رویکردی یکپارچه، با پشتیبانی استانداردهایی مانند IEEE 1613 و ANSI C37.90، برای اتوماسیون مقاوم کارخانه ضروری است.